Загальний захист мережевого під'єднання здійснюють за допомогою брандмауерів (або міжмережевих екранів) — окремих пристроїв чи спеціальних програм, які для захисту створюють бар'єр між комп'ютером і мережею.

За допомогою програм-брандмауерів відслідковуються всі під'єднання й за необхідності дозволяється чи блокується доступ до комп'ютера.

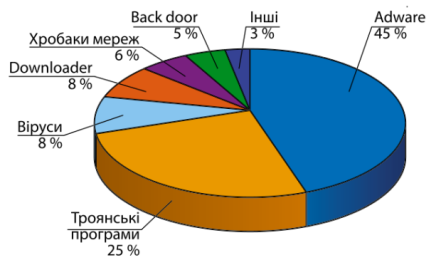

Основні типи шкідливих програм та принципи їх дії:

Хробаки — програми, що самостійно поширюються мережею, не «інфікуючи» інші файли.

Трояни — програми, що поширюються під виглядом нешкідливих програм і виконують несанкціоновані дії: викрадають інформацію (паролі, рахунки тощо) і передають злочинцям через Інтернет, самостійно відкривають сайти для здійснення хакерських атак тощо.

Скрипт-віруси — програми, що потрапляють у комп’ютер через електронну пошту, маскуючись під вкладені документи.Дропери — виконувані файли, що самі не є вірусами, але призначені для встановлення шкідливих програм.

Боти — програми, що дають можливість зловмиснику таємно керувати вашим комп’ютером.

Шпигунські й рекламні програми — програми, що зазвичай встановлюються на комп’ютер разом із безкоштовними програмами й збирають конфіденційну інформацію або демонструють нав’язливу рекламу.

Загрозу також становить фішинг (з англ. — риболовля) як різновид інтернет шахрайства: виманювання конфіденційної інформації через підробні сайти, які копіюють сайти відомих банків, інтернет-магазинів тощо, або за допомогою спаму .

Засоби браузера, призначені для гарантування безпеки

До засобів захисту браузера Mozilla Firefox належать захист від XSS-атак, інтеграція з батьківським контролем Windows 7, функції Приватний перегляд, інтеграція з антивірусними продуктами, фільтр шкідливих сайтів, захист від стеження за діями користувача в Інтернеті за допомогою спеціальних скриптів, що розміщуються на інтернет- сторінках, підтримка HTTPS-з’єднань. У Google Chrome передбачено захист від шахрайських і фішингових сайтів, зосереджений у технології Безпечний перегляд, реалізована технологія забезпечення безперервності HTTPS-з’єднання та захисту його від компрометації, захист від XSS-атак та інші корисні функції.

Крім вбудованих засобів, різні браузери передбачають розширені налаштування безпеки.

Для налаштування засобів безпеки в браузері Google Chrome необхідно відкрити меню браузера за допомогою інструмента • в правій частині вікна та обрати вказівку Налаштування. У вікні, що відкриється, слід переміститися в нижню частину сторінки та обрати посилання Показати розширені налаштування.

Додаткові параметри захисту можна встановити, якщо в розділі Конфіденційність натиснути кнопку Налаштування вмісту.

Захищені сайти

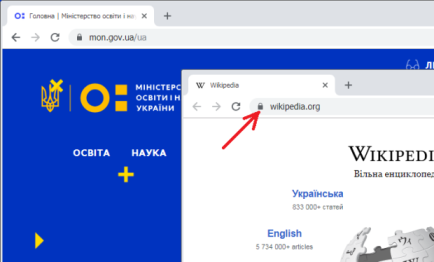

Захищений сайт — це сайт, який використовує для обміну даними протоколи захищеного зв’язку. Підтримка захищених каналів зв’язку потрібна сайтам, які працюють із персональною інформацією користувачів. У першу чергу це урядові сайти, сайти банків, інтернет-магазинів тощо. Під час відкриття такого сайта в адресному рядку виводиться піктограма замка і позначка протоколу захищеного зв’язку, наприклад, https:// (див. рисунок).

Захист від спаму

Спамери збирають на веб-сторінках адреси потенційних клієнтів спеціальними програмами-роботами.

Тож найнадійніший спосіб захисту від спаму — не дати змогу роботам упізнати вашу електронну адресу.

Наведемо кілька порад, як захиститися від спаму.

- Не публікуйте свою адресу й телефони на сайтах.

- Якщо адресу доводиться публікувати, то закодуйте її (наприклад, r_а_n_о_k_(@)_i_._u_а) або подайте у вигляді картинки, що дозволить розпізнати адресу тільки людині.

- Іноді доцільно завести додаткову поштову скриньку для реєстрації, наприклад, у службах, які можуть розповсюджувати спам.

- Не реагуйте на спам (не переходьте за посиланнями тощо), бо такі дії можуть підтвердити спамерам активність електронної скриньки, що збільшить кількість спаму на вашу адресу.

Існують програмні засоби для боротьби зі спамом — спам-фільтри. Вони можуть бути складовими антивірусних програм або послугою поштових серверів.

Багато поштових серверів дозволяють користувачам налаштовувати власні фільтри та правила опрацювання поштових надходжень на основі певних ознак листа (набору символів з адреси відправника тощо).

Немає коментарів:

Дописати коментар